ບົດຂຽນນີ້ຈະປຶກສາຫາລືກ່ຽວກັບວິທີການສ້າງລະຫັດລັບທີ່ປອດໄພ, ມີຫຼັກການໃດທີ່ຄວນປະຕິບັດໃນເວລາສ້າງພວກມັນ, ວິທີການເກັບຮັກສາລະຫັດຜ່ານແລະຫຼຸດຜ່ອນຄວາມເປັນໄປໄດ້ຂອງຜູ້ໃຊ້ທີ່ເປັນອັນຕະລາຍທີ່ຈະເຂົ້າເຖິງຂໍ້ມູນແລະບັນຊີຂອງທ່ານ.

ເອກະສານນີ້ແມ່ນບົດສືບຕໍ່ຂອງບົດຄວາມທີ່ວ່າ "ລະຫັດຜ່ານຂອງທ່ານຈະຖືກແຮັກໄດ້ແນວໃດ" ແລະ ໝາຍ ຄວາມວ່າທ່ານຄຸ້ນເຄີຍກັບເອກະສານທີ່ ນຳ ສະ ເໜີ ຢູ່ນັ້ນຫຼືຮູ້ທຸກວິທີທາງຕົ້ນຕໍທີ່ລະຫັດຜ່ານສາມາດຖືກ ທຳ ລາຍ.

ສ້າງລະຫັດຜ່ານ

ໃນມື້ນີ້, ເມື່ອລົງທະບຽນບັນຊີອິນເຕີເນັດ, ການສ້າງລະຫັດຜ່ານ, ທ່ານມັກຈະເຫັນຕົວຊີ້ວັດຄວາມເຂັ້ມແຂງຂອງລະຫັດຜ່ານ. ເກືອບທຸກບ່ອນທີ່ມັນເຮັດວຽກໂດຍອີງໃສ່ການປະເມີນສອງປັດໃຈດັ່ງຕໍ່ໄປນີ້: ຄວາມຍາວລະຫັດຜ່ານ; ມີຕົວອັກສອນພິເສດ, ຕົວອັກສອນໃຫຍ່ແລະຕົວເລກໃນລະຫັດຜ່ານ.

ເຖິງວ່າຈະມີຄວາມຈິງທີ່ວ່າບັນດາຂໍ້ມູນເຫລົ່ານີ້ແມ່ນຕົວ ກຳ ນົດທີ່ ສຳ ຄັນຂອງການຕ້ານລະຫັດຜ່ານໃນການລັກລອບເຂົ້າລະຫັດໂດຍການບັງຄັບໃຊ້ໂດຍລະຫັດ, ລະຫັດຜ່ານທີ່ເບິ່ງຄືວ່າ ໜ້າ ເຊື່ອຖືກັບລະບົບບໍ່ແມ່ນແບບນັ້ນ. ຕົວຢ່າງເຊັ່ນ, ລະຫັດຜ່ານເຊັ່ນ "Pa $$ w0rd" (ແລະມີຕົວເລກແລະຕົວເລກພິເສດຢູ່ທີ່ນີ້) ສ່ວນຫຼາຍຈະຖືກລະຫັດໄວຫຼາຍ - ຍ້ອນຄວາມຈິງທີ່ວ່າ (ດັ່ງທີ່ໄດ້ອະທິບາຍໄວ້ໃນບົດຂຽນກ່ອນ ໜ້າ ນີ້) ຄົນເຮົາບໍ່ຄ່ອຍສ້າງລະຫັດລັບທີ່ເປັນເອກະລັກ. (ຫນ້ອຍກວ່າ 50% ຂອງລະຫັດລັບແມ່ນເປັນເອກະລັກ) ແລະຕົວເລືອກທີ່ບົ່ງບອກແມ່ນມີຫຼາຍທີ່ສຸດແລ້ວໃນຖານຂໍ້ມູນທີ່ຮົ່ວໄຫຼທີ່ມີໃຫ້ກັບຜູ້ໂຈມຕີ.

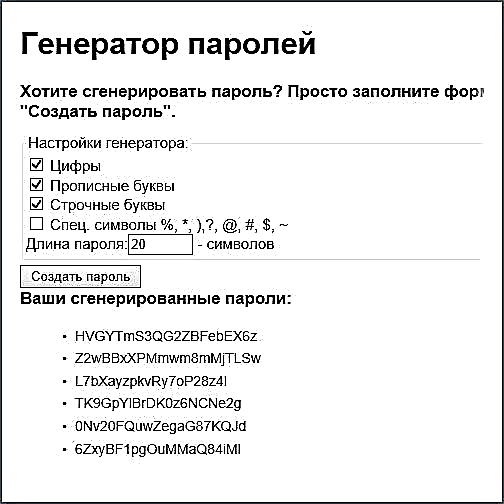

ຈະເປັນແນວໃດ ຕົວເລືອກທີ່ດີທີ່ສຸດແມ່ນການ ນຳ ໃຊ້ເຄື່ອງ ກຳ ເນີດລະຫັດຜ່ານ (ທີ່ມີຢູ່ໃນອິນເຕີເນັດເປັນເຄື່ອງໃຊ້ໄຟຟ້າອອນໄລນ໌, ເຊັ່ນດຽວກັນກັບຜູ້ຈັດການລະຫັດຜ່ານສ່ວນໃຫຍ່ ສຳ ລັບຄອມພິວເຕີ້), ການສ້າງລະຫັດລັບແບບສຸ່ມທີ່ຍາວນານໂດຍໃຊ້ຕົວລະຄອນພິເສດ. ໃນກໍລະນີຫຼາຍທີ່ສຸດ, ລະຫັດລັບ 10 ຕົວຫຼືຫຼາຍກວ່າຕົວອັກສອນເຫລົ່ານີ້ພຽງແຕ່ບໍ່ສົນໃຈກັບເຄື່ອງປັ່ນປ່ວນ (ຕົວຢ່າງ, ຊອບແວຂອງລາວຈະບໍ່ຖືກຕັ້ງຄ່າໃຫ້ເລືອກຕົວເລືອກດັ່ງກ່າວ) ເນື່ອງຈາກວ່າເວລາທີ່ໃຊ້ຈ່າຍຈະບໍ່ຈ່າຍ. ບໍ່ດົນມານີ້, ເຄື່ອງສ້າງລະຫັດຜ່ານທີ່ມີໃນຕົວທ່ອງເວັບໄດ້ປາກົດຢູ່ໃນເບົາເຊີ Google Chrome.

ໃນວິທີການນີ້, ຂໍ້ເສຍປຽບຕົ້ນຕໍແມ່ນລະຫັດລັບດັ່ງກ່າວຍາກທີ່ຈະຈື່ໄດ້. ຖ້າມີຄວາມ ຈຳ ເປັນທີ່ຈະຮັກສາລະຫັດລັບໄວ້ໃນໃຈ, ມີຕົວເລືອກ ໜຶ່ງ ອີກໂດຍອີງໃສ່ຄວາມຈິງທີ່ວ່າລະຫັດຜ່ານ 10 ຕົວອັກສອນທີ່ປະກອບດ້ວຍຕົວອັກສອນໃຫຍ່ແລະຕົວລະຄອນພິເສດຖືກລະເບີດໂດຍການນັບຫຼາຍພັນຫຼືຫຼາຍກວ່ານັ້ນ (ຕົວເລກສະເພາະຂື້ນກັບຊຸດຕົວອັກສອນທີ່ຖືກຕ້ອງ) ເວລາງ່າຍຂຶ້ນ ກ່ວາລະຫັດຜ່ານ 20 ຕົວອັກສອນທີ່ມີພຽງແຕ່ຕົວອັກສອນຕົວນ້ອຍລົງເທົ່ານັ້ນ (ເຖິງແມ່ນວ່າຜູ້ລະເມີດຈະຮູ້ກ່ຽວກັບມັນ).

ດັ່ງນັ້ນ, ລະຫັດຜ່ານປະກອບມີ 3-5 ຄຳ ແບບງ່າຍໆແບບພາສາອັງກິດແບບສຸ່ມຈະງ່າຍຕໍ່ການຈື່ແລະເກືອບຈະເປັນໄປບໍ່ໄດ້ທີ່ຈະແຕກ. ແລະໄດ້ຂຽນແຕ່ລະ ຄຳ ທີ່ມີຕົວ ໜັງ ສື, ພວກເຮົາຍົກ ຈຳ ນວນຕົວເລືອກເຂົ້າໃນລະດັບທີສອງ. ຖ້າມັນຈະເປັນ ຄຳ ສັບພາສາລັດເຊຍປະມານ 3-5 ຄຳ (ອີກເທື່ອ ໜຶ່ງ ທີ່ແປກ, ແທນທີ່ຈະກ່ວາຊື່ແລະວັນທີ) ທີ່ຂຽນໄວ້ໃນຮູບແບບພາສາອັງກິດ, ຄວາມເປັນໄປໄດ້ທີ່ສົມມຸດຖານຂອງວິທີການທີ່ໃຊ້ສັບຈະນານຸກົມ ສຳ ລັບການຄັດເລືອກລະຫັດຜ່ານ.

ບາງທີບໍ່ມີວິທີການທີ່ຖືກຕ້ອງໃນການສ້າງລະຫັດລັບ: ມີຂໍ້ດີແລະຂໍ້ເສຍໃນວິທີການຕ່າງໆ (ກ່ຽວຂ້ອງກັບຄວາມສາມາດໃນການຈື່ ຈຳ ມັນ, ຄວາມ ໜ້າ ເຊື່ອຖືແລະພາລາມິເຕີອື່ນໆ), ແຕ່ຫຼັກການພື້ນຖານມີດັ່ງນີ້:

- ລະຫັດຜ່ານຕ້ອງມີ ຈຳ ນວນຕົວອັກສອນທີ່ ສຳ ຄັນ. ຂໍ້ ຈຳ ກັດທົ່ວໄປທີ່ສຸດໃນປະຈຸບັນແມ່ນ 8 ຕົວອັກສອນ. ແລະນີ້ບໍ່ພຽງພໍຖ້າທ່ານຕ້ອງການລະຫັດລັບທີ່ປອດໄພ.

- ຖ້າເປັນໄປໄດ້, ຕົວອັກສອນພິເສດ, ຕົວອັກສອນໃຫຍ່ແລະໂຕນ້ອຍ, ຕົວເລກຄວນຖືກໃສ່ເຂົ້າໃນລະຫັດຜ່ານ.

- ຢ່າໃສ່ຂໍ້ມູນສ່ວນຕົວເຂົ້າໃນລະຫັດຜ່ານ, ແມ່ນແຕ່ບັນທຶກດ້ວຍວິທີທີ່“ ເບິ່ງແຍງ”. ບໍ່ມີວັນທີ, ຊື່ແລະນາມສະກຸນ. ຍົກຕົວຢ່າງ, ການລະຫັດຜ່ານທີ່ສະແດງເຖິງວັນເວລາຂອງປະຕິທິນຈູລຽນຕັ້ງແຕ່ປີ 0 ເຖິງວັນປະຈຸບັນ (ຂອງປະເພດວັນທີ 18 ເດືອນກໍລະກົດປີ 2015 ຫລື 18072015, ແລະອື່ນໆ) ຈະໃຊ້ເວລາເປັນວິນາທີເຖິງຊົ່ວໂມງ (ແລະເຖິງແມ່ນວ່າເວລານັ້ນໂມງຈະຫັນອອກພຽງແຕ່ຍ້ອນວ່າຄວາມລ່າຊ້າ ລະຫວ່າງຄວາມພະຍາຍາມ ສຳ ລັບບາງກໍລະນີ).

ທ່ານສາມາດກວດເບິ່ງວ່າລະຫັດຜ່ານຂອງທ່ານແຂງແຮງເທົ່າໃດ (ເຖິງແມ່ນວ່າການໃສ່ລະຫັດຜ່ານໃນບາງເວັບໄຊ, ໂດຍສະເພາະຖ້າບໍ່ມີ https ກໍ່ບໍ່ແມ່ນການປະຕິບັດທີ່ປອດໄພທີ່ສຸດ) //rumkin.com/tools/password/passchk.php. ຖ້າທ່ານບໍ່ຕ້ອງການກວດສອບລະຫັດຜ່ານທີ່ແທ້ຈິງຂອງທ່ານ, ກະລຸນາໃສ່ລະຫັດອື່ນທີ່ຄ້າຍຄືກັນ (ຈາກ ຈຳ ນວນຕົວອັກສອນດຽວກັນແລະມີຕົວລະຄອນດຽວກັນ) ເພື່ອໃຫ້ໄດ້ຮັບຄວາມຄິດກ່ຽວກັບຄວາມເຂັ້ມແຂງຂອງມັນ.

ໃນຂັ້ນຕອນການປ້ອນຕົວອັກສອນ, ການບໍລິການຄິດໄລ່ entropy (ຕາມເງື່ອນໄຂ, ຈຳ ນວນຕົວເລືອກ ສຳ ລັບ entropy ແມ່ນ 10 ບາດ, ຈຳ ນວນຕົວເລືອກແມ່ນ 2 ຫາພະລັງງານສ່ວນສິບ) ສຳ ລັບລະຫັດລັບແລະໃຫ້ຄວາມຊ່ວຍເຫຼືອໃນຄວາມ ໜ້າ ເຊື່ອຖືຂອງຄຸນຄ່າຕ່າງໆ. ລະຫັດຜ່ານທີ່ມີ entropy ຫຼາຍກ່ວາ 60 ແມ່ນເກືອບຈະເປັນໄປບໍ່ໄດ້ທີ່ຈະແຕກໃນລະຫວ່າງການເລືອກເປົ້າ ໝາຍ.

ຢ່າໃຊ້ລະຫັດລັບດຽວກັນ ສຳ ລັບບັນຊີທີ່ແຕກຕ່າງກັນ

ຖ້າທ່ານມີລະຫັດລັບທີ່ສັບສົນ, ແຕ່ທ່ານໃຊ້ມັນຢູ່ທຸກບ່ອນທີ່ທ່ານສາມາດເຮັດໄດ້, ມັນຈະກາຍເປັນທີ່ບໍ່ ໜ້າ ເຊື່ອຖືໄດ້ໂດຍອັດຕະໂນມັດ. ທັນທີທີ່ແຮັກເກີ້ໄດ້ ທຳ ລາຍເວັບໄຊທ໌ໃດ ໜຶ່ງ ທີ່ທ່ານໃຊ້ລະຫັດຜ່ານດັ່ງກ່າວແລະສາມາດເຂົ້າເຖິງໄດ້, ໃຫ້ແນ່ໃຈວ່າມັນຈະຖືກທົດສອບທັນທີ (ໂດຍອັດຕະໂນມັດ, ໃຊ້ໂປແກຼມພິເສດ) ໃນອີເມວ, ເກມ, ບໍລິການສັງຄົມອື່ນໆ, ແລະບາງທີແມ່ນແຕ່ ທະນາຄານ online (ວິທີການເພື່ອເບິ່ງວ່າລະຫັດຜ່ານຂອງທ່ານໄດ້ຮົ່ວໄຫຼແລ້ວແມ່ນໃຫ້ຢູ່ໃນຕອນທ້າຍຂອງບົດຂຽນກ່ອນ ໜ້າ ນີ້).

ລະຫັດລັບທີ່ເປັນເອກະລັກຂອງແຕ່ລະບັນຊີແມ່ນຍາກ, ມັນບໍ່ສະດວກ, ແຕ່ມັນ ຈຳ ເປັນຖ້າບັນຊີເຫຼົ່ານີ້ມີຄວາມ ສຳ ຄັນ ໜ້ອຍ ໜຶ່ງ ຕໍ່ທ່ານ. ເຖິງແມ່ນວ່າ, ສຳ ລັບການລົງທະບຽນ ຈຳ ນວນ ໜຶ່ງ ທີ່ບໍ່ມີຄ່າ ສຳ ລັບທ່ານ (ນັ້ນແມ່ນທ່ານພ້ອມແລ້ວທີ່ຈະສູນເສຍພວກມັນແລະຈະບໍ່ກັງວົນ) ແລະບໍ່ມີຂໍ້ມູນສ່ວນຕົວ, ທ່ານບໍ່ສາມາດຫຍຸ້ງຍາກກັບລະຫັດລັບທີ່ເປັນເອກະລັກ.

ການກວດສອບສອງປັດໄຈ

ເຖິງແມ່ນວ່າລະຫັດຜ່ານທີ່ເຂັ້ມແຂງກໍ່ບໍ່ຮັບປະກັນວ່າບໍ່ມີໃຜສາມາດເຂົ້າບັນຊີຂອງທ່ານໄດ້. ລະຫັດຜ່ານສາມາດຖືກລັກໄປໃນທາງດຽວຫລືວິທີອື່ນ (ຕົວຢ່າງ, ເປັນຕົວເລືອກທົ່ວໄປທີ່ສຸດ) ຫຼືໄດ້ຮັບຈາກທ່ານ.

ເກືອບທຸກບໍລິສັດອອນລາຍໃຫຍ່ລວມທັງ Google, Yandex, Mail.ru, Facebook, VKontakte, Microsoft, Dropbox, LastPass, Steam ແລະອື່ນໆໄດ້ເພີ່ມຄວາມສາມາດໃນການເປີດໃຊ້ການກວດສອບສອງປັດໃຈ (ຫລືສອງຂັ້ນຕອນ) ໃນບັນຊີຕັ້ງແຕ່ຂ້ອນຂ້າງບໍ່ດົນມານີ້. ແລະຖ້າຄວາມປອດໄພມີຄວາມ ສຳ ຄັນ ສຳ ລັບທ່ານ, ຂ້າພະເຈົ້າຂໍແນະ ນຳ ໃຫ້ເປີດໃຊ້ມັນ.

ການຈັດຕັ້ງປະຕິບັດການກວດສອບສອງປັດໃຈເຮັດວຽກທີ່ແຕກຕ່າງກັນເລັກນ້ອຍ ສຳ ລັບການບໍລິການທີ່ແຕກຕ່າງກັນ, ແຕ່ຫຼັກການພື້ນຖານແມ່ນດັ່ງຕໍ່ໄປນີ້:

- ເມື່ອທ່ານເຂົ້າສູ່ລະບົບບັນຊີຂອງທ່ານຈາກອຸປະກອນທີ່ບໍ່ຮູ້ຈັກ, ຫຼັງຈາກໃສ່ລະຫັດຜ່ານທີ່ຖືກຕ້ອງ, ທ່ານຖືກຂໍໃຫ້ກວດຜ່ານການກວດສອບເພີ່ມເຕີມ.

- ການກວດສອບເກີດຂື້ນໂດຍໃຊ້ລະຫັດ SMS, ແອັບພລິເຄຊັນພິເສດໃນໂທລະສັບສະຫຼາດ, ໂດຍໃຊ້ລະຫັດພິມທີ່ກຽມໄວ້, ຂໍ້ຄວາມອີເມລ, ປຸ່ມຮາດແວ (ຕົວເລືອກສຸດທ້າຍແມ່ນມາຈາກ Google, ບໍລິສັດນີ້ໂດຍທົ່ວໄປເປັນຜູ້ ນຳ ດ້ານການກວດສອບສອງປັດໃຈ).

ດັ່ງນັ້ນ, ເຖິງແມ່ນວ່າຜູ້ໂຈມຕີຊອກຫາລະຫັດຜ່ານຂອງທ່ານ, ລາວຈະບໍ່ສາມາດເຂົ້າບັນຊີຂອງທ່ານໂດຍບໍ່ຕ້ອງເຂົ້າເຖິງອຸປະກອນ, ໂທລະສັບ, ອີເມວຂອງທ່ານ.

ຖ້າທ່ານບໍ່ເຂົ້າໃຈຢ່າງເຕັມທີ່ວ່າການກວດສອບສອງປັດໃຈເຮັດວຽກແນວໃດ, ຂ້າພະເຈົ້າຂໍແນະ ນຳ ໃຫ້ອ່ານບົດຄວາມໃນອິນເຕີເນັດໃນຫົວຂໍ້ນີ້ຫຼື ຄຳ ອະທິບາຍແລະ ຄຳ ແນະ ນຳ ສຳ ລັບການປະຕິບັດງານໃນເວັບໄຊຕ່າງໆດ້ວຍຕົນເອງ, ບ່ອນທີ່ມັນຖືກຈັດຕັ້ງປະຕິບັດ (ຂ້າພະເຈົ້າບໍ່ສາມາດລວມເອົາ ຄຳ ແນະ ນຳ ລະອຽດໃນບົດຄວາມນີ້).

ການເກັບຮັກສາລະຫັດຜ່ານ

ລະຫັດລັບທີ່ເປັນເອກະລັກ ສຳ ລັບແຕ່ລະເວັບໄຊແມ່ນດີເລີດ, ແຕ່ຂ້ອຍຈະເກັບພວກມັນໄວ້ໄດ້ແນວໃດ? ມັນຄົງຈະບໍ່ແມ່ນວ່າລະຫັດຜ່ານທັງ ໝົດ ນີ້ສາມາດຖືກເກັບໄວ້ໃນໃຈ. ການເກັບຮັກສາລະຫັດຜ່ານທີ່ເກັບໄວ້ໃນ browser ເປັນການປະຕິບັດທີ່ມີຄວາມສ່ຽງ: ພວກເຂົາບໍ່ພຽງແຕ່ຈະມີຄວາມສ່ຽງຫຼາຍຂື້ນໃນການເຂົ້າເຖິງທີ່ບໍ່ໄດ້ຮັບອະນຸຍາດ, ແຕ່ງ່າຍດາຍສາມາດສູນເສຍໃນກໍລະນີທີ່ລະບົບຂອງລະບົບລົ້ມລະລາຍແລະໃນເວລາທີ່ການຊິ້ງຂໍ້ມູນຖືກປິດໃຊ້ງານ.

ວິທີແກ້ໄຂທີ່ດີທີ່ສຸດແມ່ນຖືວ່າເປັນຜູ້ຈັດການລະຫັດຜ່ານເຊິ່ງໂດຍທົ່ວໄປແມ່ນບັນດາໂປແກຼມທີ່ເກັບຂໍ້ມູນລັບທັງ ໝົດ ຂອງທ່ານໄວ້ໃນບ່ອນເກັບຂໍ້ມູນທີ່ປອດໄພ (ທັງອອບໄລນ໌ແລະ online), ເຊິ່ງສາມາດເຂົ້າເຖິງໄດ້ໂດຍໃຊ້ລະຫັດລັບແມ່ບົດ ໜຶ່ງ ດຽວ (ທ່ານຍັງສາມາດເປີດໃຊ້ການກວດສອບສອງປັດໃຈໄດ້). ບັນດາໂປແກຼມເຫຼົ່ານີ້ສ່ວນຫຼາຍຍັງມີເຄື່ອງມືໃນການຜະລິດແລະປະເມີນຄວາມເຂັ້ມແຂງຂອງລະຫັດຜ່ານ.

ສອງສາມປີກ່ອນຂ້ອຍໄດ້ຂຽນບົດແຍກຕ່າງຫາກກ່ຽວກັບຜູ້ຈັດການລະຫັດຜ່ານທີ່ດີທີ່ສຸດ (ມັນຄຸ້ມຄ່າທີ່ຈະຂຽນ ໃໝ່, ແຕ່ວ່າເຈົ້າສາມາດໄດ້ຮັບຄວາມຄິດວ່າມັນແມ່ນຫຍັງແລະມີໂປແກຼມໃດທີ່ນິຍົມຈາກບົດຄວາມ). ບາງຄົນມັກວິທີແກ້ໄຂແບບອອບລາຍທີ່ງ່າຍດາຍ, ເຊັ່ນ KeePass ຫຼື 1Password, ເຊິ່ງເກັບຮັກສາລະຫັດຜ່ານທັງ ໝົດ ໃນອຸປະກອນຂອງທ່ານ, ຄົນອື່ນມັກໃຊ້ອຸປະກອນທີ່ມີປະໂຫຍດຫຼາຍກວ່າເກົ່າເຊິ່ງຍັງສະ ໜອງ ຄວາມສາມາດໃນການຊິ້ງຂໍ້ມູນ (LastPass, Dashlane).

ຜູ້ຈັດການລະຫັດຜ່ານທີ່ມີຊື່ສຽງຖືກຖືວ່າໂດຍທົ່ວໄປເປັນວິທີທີ່ປອດໄພແລະເຊື່ອຖືໄດ້ຫຼາຍໃນການເກັບຮັກສາພວກມັນ. ເຖິງຢ່າງໃດກໍ່ຕາມ, ມັນຄຸ້ມຄ່າທີ່ຈະພິຈາລະນາບາງລາຍລະອຽດ:

- ເພື່ອເຂົ້າເຖິງລະຫັດຜ່ານຂອງທ່ານທັງ ໝົດ ທ່ານຕ້ອງຮູ້ພຽງແຕ່ລະຫັດຜ່ານຂອງແມ່ບົດດຽວເທົ່ານັ້ນ.

- ໃນກໍລະນີຂອງການ hack ການເກັບຮັກສາ online (ພຽງແຕ່ ໜຶ່ງ ເດືອນທີ່ຜ່ານມາ, ບໍລິການຈັດການລະຫັດຜ່ານ LastPass ທີ່ນິຍົມທີ່ສຸດໃນໂລກຖືກ hacked), ທ່ານຈະຕ້ອງປ່ຽນລະຫັດລັບຂອງທ່ານທັງ ໝົດ.

ຂ້ອຍສາມາດເກັບຮັກສາລະຫັດລັບທີ່ ສຳ ຄັນຂອງຂ້ອຍໄດ້ແນວໃດ? ນີ້ແມ່ນສອງສາມທາງເລືອກ:

- ຢູ່ໃນເຈ້ຍທີ່ປອດໄພທີ່ທ່ານແລະສະມາຊິກຄອບຄົວຂອງທ່ານຈະເຂົ້າເຖິງ (ບໍ່ ເໝາະ ສົມກັບລະຫັດຜ່ານທີ່ຕ້ອງການໃຊ້ເລື້ອຍໆ).

- ຖານຂໍ້ມູນລະຫັດຜ່ານແບບອອບໄລ (ຕົວຢ່າງ KeePass) ເກັບຮັກສາໄວ້ໃນອຸປະກອນເກັບຂໍ້ມູນໄລຍະຍາວແລະເຮັດຊໍ້າບ່ອນອື່ນໃນກໍລະນີທີ່ສູນເສຍ.

ການປະສົມປະສານທີ່ດີທີ່ສຸດຂອງສິ່ງຂ້າງເທິງ, ໃນຄວາມຄິດເຫັນຂອງຂ້ອຍ, ແມ່ນວິທີການດັ່ງຕໍ່ໄປນີ້: ລະຫັດຜ່ານທີ່ ສຳ ຄັນທີ່ສຸດ (ອີເມວຕົ້ນຕໍ, ເຊິ່ງທ່ານສາມາດຟື້ນຟູບັນຊີອື່ນ, ທະນາຄານ, ແລະອື່ນໆ) ແມ່ນເກັບໄວ້ໃນຫົວແລະ (ຫຼື) ໃສ່ເຈ້ຍໃນບ່ອນທີ່ປອດໄພ. ບໍ່ມີຄວາມ ສຳ ຄັນ ໜ້ອຍ ແລະໃນເວລາດຽວກັນ, ສິ່ງທີ່ຖືກ ນຳ ໃຊ້ເລື້ອຍໆຄວນໄດ້ຮັບການມອບ ໝາຍ ໃຫ້ກັບໂປແກຼມຈັດການລະຫັດຜ່ານ.

ຂໍ້ມູນເພີ່ມເຕີມ

ຂ້າພະເຈົ້າຫວັງວ່າການປະສົມປະສານຂອງສອງບົດກ່ຽວກັບຫົວຂໍ້ລະຫັດຜ່ານໄດ້ຊ່ວຍໃຫ້ທ່ານເອົາໃຈໃສ່ບາງດ້ານຂອງຄວາມປອດໄພທີ່ທ່ານບໍ່ໄດ້ຄິດເຖິງ. ແນ່ນອນ, ຂ້ອຍບໍ່ໄດ້ ຄຳ ນຶງເຖິງທຸກທາງເລືອກທີ່ເປັນໄປໄດ້, ແຕ່ເຫດຜົນທີ່ງ່າຍດາຍແລະຄວາມເຂົ້າໃຈບາງຢ່າງກ່ຽວກັບຫຼັກການຈະຊ່ວຍໃຫ້ຂ້ອຍຕັດສິນໃຈວ່າທ່ານ ກຳ ລັງເຮັດແນວໃດປອດໄພໃນເວລາໃດ ໜຶ່ງ. ອີກເທື່ອ ໜຶ່ງ, ບາງທີ່ກ່າວເຖິງແລະບາງຈຸດເພີ່ມເຕີມ:

- ໃຊ້ລະຫັດຜ່ານທີ່ແຕກຕ່າງກັນ ສຳ ລັບເວັບໄຊຕ່າງໆ.

- ລະຫັດຜ່ານຄວນຈະສັບຊ້ອນ, ແລະທ່ານສາມາດເພີ່ມຄວາມສັບສົນທີ່ສຸດໂດຍການເພີ່ມຄວາມຍາວຂອງລະຫັດຜ່ານ.

- ຢ່າໃຊ້ຂໍ້ມູນສ່ວນຕົວ (ເຊິ່ງສາມາດຄົ້ນພົບໄດ້) ເມື່ອສ້າງລະຫັດຜ່ານຕົວເອງ, ຄຳ ແນະ ນຳ ສຳ ລັບມັນ, ຄຳ ຖາມກ່ຽວກັບຄວາມປອດໄພ ສຳ ລັບການກູ້ຄືນ.

- ໃຊ້ການຢັ້ງຢືນ 2 ຂັ້ນຕອນຖ້າເປັນໄປໄດ້.

- ຊອກຫາທາງທີ່ດີທີ່ສຸດ ສຳ ລັບທ່ານໃນການເກັບຮັກສາລະຫັດຜ່ານ.

- ຈົ່ງລະວັງກ່ຽວກັບການຟິດຊິ່ງ (ກວດເບິ່ງທີ່ຢູ່ຂອງເວບໄຊທ໌, ການເຂົ້າລະຫັດ) ແລະ spyware. ບ່ອນໃດກໍ່ຕາມທີ່ທ່ານຖືກຖາມໃຫ້ໃສ່ລະຫັດຜ່ານ, ໃຫ້ກວດເບິ່ງວ່າທ່ານໃສ່ມັນຢູ່ໃນເວັບໄຊທ໌ທີ່ຖືກຕ້ອງຫລືບໍ່. ຮັກສາຄອມພິວເຕີຂອງທ່ານໃຫ້ບໍ່ມີມັນແວ.

- ຖ້າເປັນໄປໄດ້, ຢ່າໃຊ້ລະຫັດຜ່ານຂອງທ່ານຢູ່ໃນຄອມພິວເຕີ້ຂອງຄົນອື່ນ (ຖ້າ ຈຳ ເປັນ, ກະລຸນາເຮັດໃນຮູບແບບຕົວທ່ອງເວັບຂອງຕົວທ່ອງເວັບ, ແລະປະເພດທີ່ດີກວ່າຈາກແປ້ນພິມເທິງ ໜ້າ ຈໍ), ໃນເຄືອຂ່າຍ Wi-Fi ທີ່ເປີດໂດຍສາທາລະນະ, ໂດຍສະເພາະຖ້າບໍ່ມີການເຂົ້າລະຫັດ https ເມື່ອເຊື່ອມຕໍ່ກັບເວັບໄຊທ໌ .

- ບາງທີທ່ານບໍ່ຄວນເກັບຮັກສາລະຫັດຜ່ານທີ່ ສຳ ຄັນທີ່ສຸດໄວ້ໃນຄອມພິວເຕີ້ຫລື online ທີ່ມີຄຸນຄ່າຫລາຍ.

ບາງສິ່ງບາງຢ່າງເຊັ່ນນັ້ນ. ຂ້າພະເຈົ້າຄິດວ່າຂ້າພະເຈົ້າຈັດການເພື່ອຍົກສູງລະດັບຂອງ paranoia ໄດ້. ຂ້ອຍເຂົ້າໃຈວ່າຫລາຍສິ່ງທີ່ໄດ້ຖືກອະທິບາຍເບິ່ງຄືວ່າບໍ່ສະບາຍໃຈ, ຄວາມຄິດທີ່ວ່າ "ມັນດີ, ມັນຈະຫລີກລ້ຽງຂ້ອຍ," ແຕ່ຂໍ້ແກ້ຕົວພຽງແຕ່ຄວາມຂີ້ກຽດເມື່ອປະຕິບັດຕາມກົດລະບຽບຄວາມປອດໄພທີ່ງ່າຍດາຍເມື່ອເກັບຮັກສາຂໍ້ມູນທີ່ເປັນຄວາມລັບສາມາດເປັນພຽງແຕ່ການຂາດຄວາມ ສຳ ຄັນແລະຄວາມພ້ອມຂອງເຈົ້າ ວ່າມັນຈະກາຍເປັນຊັບສິນຂອງບຸກຄົນທີສາມ.